(diposting dari sebuah Blog)

by

Romi Satria Wahono  UU ITE datang membuat situs porno bergoyang dan sebagian bahkan menghilang? Banyak situs porno alias situs lendir ketakutan dengan denda 1 miliar rupiah karena melanggar pasal 27 ayat 1 tentang muatan yang melanggar kesusilaan. Padahal sebenarnya UU ITE (Undang-Undang Informasi dan Transaksi Elektronik) tidak hanya membahas situs porno atau masalah asusila. Total ada 13 Bab dan 54 Pasal yang mengupas secara mendetail bagaimana aturan hidup di dunia maya dan transaksi yang terjadi didalamnya. Apakah UU ITE sudah lengkap dan jelas? Ternyata ada beberapa masalah yang terlewat dan juga ada yang belum tersebut secara lugas didalamnya. Ini adalah materi yang saya angkat di Seminar dan Sosialisasi Undang-Undang Informasi dan Transaksi Elektronik yang diadakan oleh BEM Fasilkom Universitas Indonesia tanggal 24 April 2008. Saya berbicara dari sisi praktisi dan akademisi, sedangkan di sisi lain ada pak Edmon Makarim yang berbicara dari sudut pandang hukum. Tertarik? Klik lanjutan tulisan ini. Oh ya, jangan lupa materi lengkap plus UU ITE dalam bentuk PDF bisa didownload di akhir tulisan ini.

UU ITE datang membuat situs porno bergoyang dan sebagian bahkan menghilang? Banyak situs porno alias situs lendir ketakutan dengan denda 1 miliar rupiah karena melanggar pasal 27 ayat 1 tentang muatan yang melanggar kesusilaan. Padahal sebenarnya UU ITE (Undang-Undang Informasi dan Transaksi Elektronik) tidak hanya membahas situs porno atau masalah asusila. Total ada 13 Bab dan 54 Pasal yang mengupas secara mendetail bagaimana aturan hidup di dunia maya dan transaksi yang terjadi didalamnya. Apakah UU ITE sudah lengkap dan jelas? Ternyata ada beberapa masalah yang terlewat dan juga ada yang belum tersebut secara lugas didalamnya. Ini adalah materi yang saya angkat di Seminar dan Sosialisasi Undang-Undang Informasi dan Transaksi Elektronik yang diadakan oleh BEM Fasilkom Universitas Indonesia tanggal 24 April 2008. Saya berbicara dari sisi praktisi dan akademisi, sedangkan di sisi lain ada pak Edmon Makarim yang berbicara dari sudut pandang hukum. Tertarik? Klik lanjutan tulisan ini. Oh ya, jangan lupa materi lengkap plus UU ITE dalam bentuk PDF bisa didownload di akhir tulisan ini.

CYBERCRIME DAN CYBERLAW

UU ITE dipersepsikan sebagai cyberlaw di Indonesia, yang diharapkan bisa mengatur segala urusan dunia Internet (siber), termasuk didalamnya memberi punishment terhadap pelaku cybercrime. Nah kalau memang benar cyberlaw, perlu kita diskusikan apakah kupasan cybercrime sudah semua terlingkupi? Di berbagai literatur, cybercrime dideteksi dari dua sudut pandang:

-

Kejahatan yang Menggunakan Teknologi Informasi Sebagai Fasilitas: Pembajakan, Pornografi, Pemalsuan/Pencurian Kartu Kredit, Penipuan Lewat Email (Fraud), Email Spam, Perjudian Online, Pencurian Account Internet, Terorisme, Isu Sara, Situs Yang Menyesatkan, dsb.

-

Kejahatan yang Menjadikan Sistem Teknologi Informasi Sebagai Sasaran: Pencurian Data Pribadi, Pembuatan/Penyebaran Virus Komputer, Pembobolan/Pembajakan Situs, Cyberwar, Denial of Service (DOS), Kejahatan Berhubungan Dengan Nama Domain, dsb.

Cybercrime menjadi isu yang menarik dan kadang menyulitkan karena:

-

Kegiatan dunia cyber tidak dibatasi oleh teritorial negara

-

Kegiatan dunia cyber relatif tidak berwujud

-

Sulitnya pembuktian karena data elektronik relatif mudah untuk diubah, disadap, dipalsukan dan dikirimkan ke seluruh belahan dunia dalam hitungan detik

-

Pelanggaran hak cipta dimungkinkan secara teknologi

-

Sudah tidak memungkinkan lagi menggunakan hukum konvensional. Analogi masalahnya adalah mirip dengan kekagetan hukum konvensional dan aparat ketika awal mula terjadi pencurian listrik. Barang bukti yang dicuripun tidak memungkinkan dibawah ke ruang sidang. Demikian dengan apabila ada kejahatan dunia maya, pencurian bandwidth, dsb

Contoh gampangnya rumitnya cybercrime dan cyberlaw:

-

Seorang warga negara Indonesia yang berada di Australia melakukan cracking sebuah server web yang berada di Amerika, yang ternyata pemilik server adalah orang China dan tinggal di China. Hukum mana yang dipakai untuk mengadili si pelaku?

-

Seorang mahasiswa Indonesia di Jepang, mengembangkan aplikasi tukar menukar file dan data elektronik secara online. Seseorang tanpa identitas meletakkan software bajakan dan video porno di server dimana aplikasi di install. Siapa yang bersalah? Dan siapa yang harus diadili?

-

Seorang mahasiswa Indonesia di Jepang, meng-crack account dan password seluruh professor di sebuah fakultas. Menyimpannya dalam sebuah direktori publik, mengganti kepemilikan direktori dan file menjadi milik orang lain. Darimana polisi harus bergerak?

INDONESIA DAN CYBERCRIME

Paling tidak masalah cybercrime di Indonesia yang sempat saya catat adalah sebagai berikut:

-

Indonesia meskipun dengan penetrasi Internet yang rendah (8%), memiliki prestasi menakjubkan dalam cyberfraud terutama pencurian kartu kredit (carding). Menduduki urutan 2 setelah Ukraina (ClearCommerce)

-

Indonesia menduduki peringkat 4 masalah pembajakan software setelah China, Vietnam, dan Ukraina (International Data Corp)

-

Beberapa cracker Indonesia tertangkap di luar negeri, singapore, jepang, amerika, dsb

-

Beberapa kelompok cracker Indonesia ter-record cukup aktif di situs zone-h.org dalam kegiatan pembobolan (deface) situs

-

Kejahatan dunia cyber hingga pertengahan 2006 mencapai 27.804 kasus (APJII)

-

Sejak tahun 2003 hingga kini, angka kerugian akibat kejahatan kartu kredit mencapai Rp 30 milyar per tahun (AKKI)

-

Layanan e-commerce di luar negeri banyak yang memblok IP dan credit card Indonesia. Meskipun alhamdulillah, sejak era tahun 2007 akhir, mulai banyak layanan termasuk payment gateway semacam PayPal yang sudah mengizinkan pendaftaran dari Indonesia dan dengan credit card Indonesia

Indonesia menjadi tampak tertinggal dan sedikit terkucilkan di dunia internasional, karena negara lain misalnya Malaysia, Singapore dan Amerika sudah sejak 10 tahun yang lalu mengembangkan dan menyempurnakan Cyberlaw yang mereka miliki. Malaysia punya Computer Crime Act (Akta Kejahatan Komputer) 1997, Communication and Multimedia Act (Akta Komunikasi dan Multimedia) 1998, dan Digital Signature Act (Akta Tandatangan Digital) 1997. Singapore juga sudah punya The Electronic Act (Akta Elektronik) 1998, Electronic Communication Privacy Act (Akta Privasi Komunikasi Elektronik) 1996. Amerika intens untuk memerangi child pornography dengan: US Child Online Protection Act (COPA), US Child Pornography Protection Act, US Child Internet Protection Act (CIPA), US New Laws and Rulemaking.

Jadi kesimpulannya, cyberlaw adalah kebutuhan kita bersama. Cyberlaw akan menyelamatkan kepentingan nasional, pebisnis Internet, para akademisi dan masyarakat secara umum, sehingga harus kita dukung. Nah masalahnya adalah apakah UU ITE ini sudah mewakili alias layak untuk disebut sebagai sebuah cyberlaw? Kita analisa dulu sebenarnya apa isi UU ITE itu.

MUATAN UU ITE

Secara umum, bisa kita simpulkan bahwa UU ITE boleh disebut sebuah cyberlaw karena muatan dan cakupannya luas membahas pengaturan di dunia maya, meskipun di beberapa sisi ada yang belum terlalu lugas dan juga ada yang sedikit terlewat. Muatan UU ITE kalau saya rangkumkan adalah sebagai berikut:

-

Tanda tangan elektronik memiliki kekuatan hukum yang sama dengan tanda tangan konvensional (tinta basah dan bermaterai). Sesuai dengan e-ASEAN Framework Guidelines (pengakuan tanda tangan digital lintas batas)

-

Alat bukti elektronik diakui seperti alat bukti lainnya yang diatur dalam KUHP

-

UU ITE berlaku untuk setiap orang yang melakukan perbuatan hukum, baik yang berada di wilayah Indonesia maupun di luar Indonesia yang memiliki akibat hukum di Indonesia

-

Pengaturan Nama domain dan Hak Kekayaan Intelektual

-

Perbuatan yang dilarang (cybercrime) dijelaskan pada Bab VII (pasal 27-37):

-

Pasal 27 (Asusila, Perjudian, Penghinaan, Pemerasan)

-

Pasal 28 (Berita Bohong dan Menyesatkan, Berita Kebencian dan Permusuhan)

-

Pasal 29 (Ancaman Kekerasan dan Menakut-nakuti)

-

Pasal 30 (Akses Komputer Pihak Lain Tanpa Izin, Cracking)

-

Pasal 31 (Penyadapan, Perubahan, Penghilangan Informasi)

-

Pasal 32 (Pemindahan, Perusakan dan Membuka Informasi Rahasia)

-

Pasal 33 (Virus?, Membuat Sistem Tidak Bekerja (DOS?))

-

Pasal 35 (Menjadikan Seolah Dokumen Otentik(phising?))

PASAL KRUSIAL

Pasal yang boleh disebut krusial dan sering dikritik adalah Pasal 27-29, wa bil khusus Pasal 27 pasal 3 tentang muatan pencemaran nama baik. Terlihat jelas bahwa Pasal tentang penghinaan, pencemaran, berita kebencian, permusuhan, ancaman dan menakut-nakuti ini cukup mendominasi di daftar perbuatan yang dilarang menurut UU ITE. Bahkan sampai melewatkan masalah spamming, yang sebenarnya termasuk masalah vital dan sangat mengganggu di transaksi elektronik. Pasal 27 ayat 3 ini yang juga dipermasalahkan juga oleh Dewan Pers bahkan mengajukan judicial review ke mahkamah konstitusi. Perlu dicatat bahwa sebagian pasal karet (pencemaran, penyebaran kebencian, penghinaan, dsb) di KUHP sudah dianulir oleh Mahkamah Konstitusi.

Para Blogger patut khawatir karena selama ini dunia blogging mengedepankan asas keterbukaan informasi dan kebebasan diskusi. Kita semua tentu tidak berharap bahwa seorang blogger harus didenda 1 miliar rupiah karena mempublish posting berupa komplain terhadap suatu perusahaan yang memberikan layanan buruk, atau posting yang meluruskan pernyataan seorang “pakar” yang salah konsep atau kurang valid dalam pengambilan data. Kekhawatiran ini semakin bertambah karena pernyataan dari seorang staff ahli depkominfo bahwa UU ITE ditujukan untuk blogger dan bukan untuk pers  Pernyataan ini bahkan keluar setelah pak Nuh menyatakan bahwa blogger is a part of depkominfo family. Padahal sudah jelas bahwa UU ITE ditujukan untuk setiap orang.

Pernyataan ini bahkan keluar setelah pak Nuh menyatakan bahwa blogger is a part of depkominfo family. Padahal sudah jelas bahwa UU ITE ditujukan untuk setiap orang.

YANG TERLEWAT DAN PERLU PERSIAPAN DARI UU ITE

Beberapa yang masih terlewat, kurang lugas dan perlu didetailkan dengan peraturan dalam tingkat lebih rendah dari UU ITE (Peraturan Menteri, dsb) adalah masalah:

-

Spamming, baik untuk email spamming maupun masalah penjualan data pribadi oleh perbankan, asuransi, dsb

-

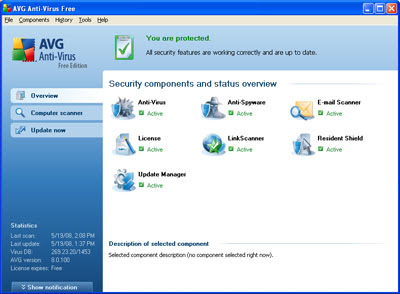

Virus dan worm komputer (masih implisit di Pasal 33), terutama untuk pengembangan dan penyebarannya

-

Kemudian juga tentang kesiapan aparat dalam implementasi UU ITE. Amerika, China dan Singapore melengkapi implementasi cyberlaw dengan kesiapan aparat. Child Pornography di Amerika bahkan diberantas dengan memberi jebakan ke para pedofili dan pengembang situs porno anak-anak

-

Terakhir ada yang cukup mengganggu, yaitu pada bagian penjelasan UU ITE kok persis plek alias copy paste dari bab I buku karya Prof. Dr. Ahmad Ramli, SH, MH berjudul Cyberlaw dan HAKI dalam Sistem Hukum Indonesia. Kalaupun pak Ahmad Ramli ikut menjadi staf ahli penyusun UU ITE tersebut, seharusnya janganlah terus langsung copy paste buku bab 1 untuk bagian Penjelasan UU ITE, karena nanti yang tanda tangan adalah Presiden Republik Indonesia. Mudah-mudahan yang terakhir ini bisa direvisi dengan cepat. Mahasiswa saja dilarang copas apalagi dosen hehehehe

KESIMPULAN

UU ITE adalah cyberlaw-nya Indonesia, kedudukannya sangat penting untuk mendukung lancarnya kegiatan para pebisnis Internet, melindungi akademisi, masyarakat dan mengangkat citra Indonesia di level internasional. Cakupan UU ITE luas (bahkan terlalu luas?), mungkin perlu peraturan di bawah UU ITE yang mengatur hal-hal lebih mendetail (peraturan mentri, dsb). UU ITE masih perlu perbaikan, ditingkatkan kelugasannya sehingga tidak ada pasal karet yang bisa dimanfaatkan untuk kegiatan yang tidak produktif

Download materi lengkap: romi-uuite-fasilkomui-24april2008.zip

Download UU ITE: uu-ite.zip

UPDATE (25 April 2008): UU ITE telah mendapatkan nomor dan ditandatangani oleh Presiden SBY pada tanggal 21 April 2008. UU ITE menjadi UU No 11 Tahun 2008 tentang Informasi dan Transaksi Elektronik, Lembaran Negara No 58 dan Tambahan Lembaran Negara No 4843

UU ITE datang membuat situs porno bergoyang dan sebagian bahkan menghilang? Banyak situs porno alias situs lendir ketakutan dengan denda 1 miliar rupiah karena melanggar pasal 27 ayat 1 tentang muatan yang melanggar kesusilaan. Padahal sebenarnya UU ITE (Undang-Undang Informasi dan Transaksi Elektronik) tidak hanya membahas situs porno atau masalah asusila. Total ada 13 Bab dan 54 Pasal yang mengupas secara mendetail bagaimana aturan hidup di dunia maya dan transaksi yang terjadi didalamnya. Apakah UU ITE sudah lengkap dan jelas? Ternyata ada beberapa masalah yang terlewat dan juga ada yang belum tersebut secara lugas didalamnya. Ini adalah materi yang saya angkat di

UU ITE datang membuat situs porno bergoyang dan sebagian bahkan menghilang? Banyak situs porno alias situs lendir ketakutan dengan denda 1 miliar rupiah karena melanggar pasal 27 ayat 1 tentang muatan yang melanggar kesusilaan. Padahal sebenarnya UU ITE (Undang-Undang Informasi dan Transaksi Elektronik) tidak hanya membahas situs porno atau masalah asusila. Total ada 13 Bab dan 54 Pasal yang mengupas secara mendetail bagaimana aturan hidup di dunia maya dan transaksi yang terjadi didalamnya. Apakah UU ITE sudah lengkap dan jelas? Ternyata ada beberapa masalah yang terlewat dan juga ada yang belum tersebut secara lugas didalamnya. Ini adalah materi yang saya angkat di

LogoEase menyediakan layanan berbasis web untuk pembuatan logo secara gratis yang mungkin dapat Anda gunakan untuk website, blog, atau keperluan lainnya. Memungkinkan juga misalnya untuk membuat banner 125×125 pixel dengan mengubah ukuran hasil olahan.

LogoEase menyediakan layanan berbasis web untuk pembuatan logo secara gratis yang mungkin dapat Anda gunakan untuk website, blog, atau keperluan lainnya. Memungkinkan juga misalnya untuk membuat banner 125×125 pixel dengan mengubah ukuran hasil olahan.